Mit uns sind Sie als Sekretärin oder Assistentin immer “up-to-date”

Eine der wichtigsten Aufgaben für eine Sekretärin oder Assistentin ist die professionelle Chefentlastung. Mit dem Online-Portal sekretaria.de meistern Sie diese Aufgabe mit Bravour. Wir informieren Sie regelmäßig über Neuerungen zur effizienten Büroorganisation. Außerdem können Sie in unseren zahlreichen Tipps und Tricks stöbern, zum Beispiel zu Korrespondenz, DIN 5008 oder Ablage-Systemen. Sie erweitern Ihr Wissen lieber vor Ort mit Kolleginnen, im Kontakt mit anderen Sekretärinnen und Assistentinnen? Kein Problem, nutzen Sie unsere umfangreichen Webinar- und Seminarangebote!

Die ambitionierte Sekretärin und Assistentin motiviert sich für Ihren Beruf!

Manchmal leidet einfach die Motivation. Wer sich täglich mit Geschäftskorrespondenz, Ablage und Zeitmanagement-Problemen auseinandersetzt, braucht zur Entlastung eine Pause. Wir haben dafür genau das Richtige für Sie!

sekretaria.de – das Portal für moderne Sekretärinnen und Assistentinnen

Sie wollen ein Seminar, einen Kongress oder ein Fernstudium besuchen? Dann sind Sie bei sekretaria.de genau richtig. Unsere Seminarangebote und Lehrgänge sind besonders auf die Bedürfnisse einer Sekretärin oder Assistentin zugeschnitten. Wählen Sie Ihren Lehrgang zu verschiedenen Themen:

- professionelle Chefentlastung

- Officemanagement

- Projektmanagement

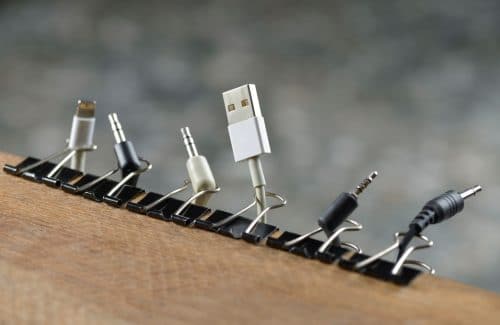

- Büromanagement und -organisation

- Korrespondenz

- Business English

- BWL und vieles mehr.

Mit großem Bezug zum Office-Alltag von Assistentinnen und Sekretärinnen gehen unsere Referenten mit wertvollen Praxisbeispielen auf die verschiedenen Themen optimal ein.

Ihr Online-Handbuch für die täglichen Aufgaben

Sie möchten schnell prüfen, wie das Anschreiben in einem Geschäftsbrief gestaltet sein sollte? Sie benötigen die Gestaltungsregeln der Textverarbeitung DIN 5008? Oder Sie fragen sich, wie Sie gemeinsam mit Ihren Kolleginnen eine effiziente Ablage gestalten? Von A wie Ablage bis Z wie Zeitmanagement – in unserem “Online-Handbuch” auf sekretaria.de finden Sekretärinnen und Assistentinnen alle nötigen Informationen, um rund um Ihren Schreibtisch einen reibungslosen Ablauf zu gewährleisten.

Mit hilfreichen Ratgebern fit werden fürs Büro

Werden Sie zur perfekten Assistenz für Ihren Chef. Erweitern Sie Ihr Managementwissen für das Office mit hilfreichen Tipps von sekretaria.de. Wie sieht die optimale Planung eines Meetings für Sekretärinnen und Assistentinnen aus? Was müssen Sie beim Veranstaltungsmanagement beachten? Wie sollte ein ordentliches Arbeitszeugnis erstellt werden? Was gibt es beim Thema Business Etikette zu beachten? Welche Dresscodes sind im Office angebracht und wie erscheinen Sie richtig gekleidet – sowohl im Sommer als zur kühleren Jahreszeit im Büro? Diese und noch viele weitere Informationen erfahren Sie in unseren umfassenden Ratgebern, in denen wir insbesondere auf die Bedürfnisse für ein effizient und effektiv gestaltetes Sekretariat und Assistenz eingehen.

Erleichtern Sie Ihren Arbeitsalltag mit den Angeboten von sekretaria.de – dem Portal für die moderne Assistentin und Sekretärin der WEKA Media GmbH & Co. KG!